–ö–æ–º–ø—å—é—Ç–µ—Ä—ã –ø–æ –≤—Å–µ–º—É –º–∏—Ä—É –∑–∞—Ä–∞–∑–∏–ª –≤–∏—Ä—É—Å-–≤—ã–º–æ–≥–∞—Ç–µ–ª—å. –ö–∞–∫ —Å–µ–±—è –∑–∞—â–∏—Ç–∏—Ç—å

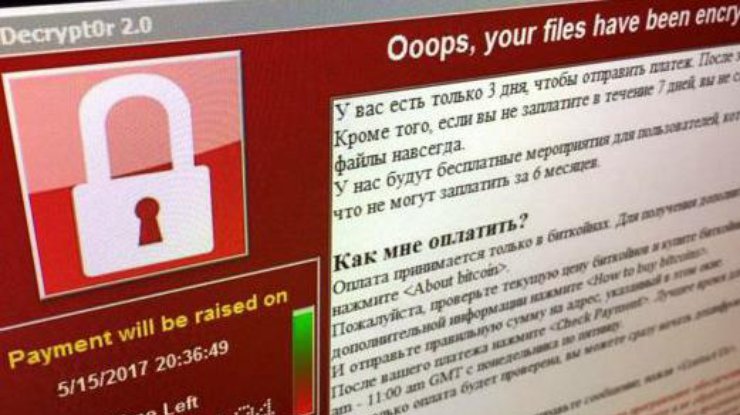

–•–∞–∫–µ—Ä—Å–∫–∞—è –∞—Ç–∞–∫–∞ –ø–æ—Ä–∞–∑–∏–ª–∞ –∫–æ–º–ø—å—é—Ç–µ—Ä—ã –≤ —Ç—ã—Å—è—á–∞—Ö –º–µ—Å—Ç: –Ω–µ–∏–∑–≤–µ—Å—Ç–Ω–∞—è –ø—Ä–æ–≥—Ä–∞–º–º–∞ —Ä–∞—Å–ø—Ä–æ—Å—Ç—Ä–∞–Ω—è–µ—Ç—Å—è —Å –±–æ–ª—å—à–æ–π —Å–∫–æ—Ä–æ—Å—Ç—å—é, –±–ª–æ–∫–∏—Ä—É–µ—Ç —É—Å—Ç—Ä–æ–π—Å—Ç–≤–æ –∏ —Ç—Ä–µ–±—É–µ—Ç $300 –∑–∞ –≤–æ—Å—Å—Ç–∞–Ω–æ–≤–ª–µ–Ω–∏–µ —Ä–∞–±–æ—Ç—ã. –ö–∞–∫ –Ω–µ —Å—Ç–∞—Ç—å –µ–≥–æ –∂–µ—Ä—Ç–≤–æ–π?

–ö–æ—Ä–æ—Ç–∫–æ –æ —Ç–æ–º, —á—Ç–æ –Ω—É–∂–Ω–æ –∑–Ω–∞—Ç—å –æ WannaCry

WannaCry стал одним из первых червей-вымогателей. Данное зловредное программное обеспечение не только работает как вымогатель, но и пытается инфицировать как можно больше систем в сети, сканируя сеть, где он оказался, и заражая соседние компьютеры. Данную атаку очень тяжело обнаружить традиционными системами безопасности, потому что он скрытно использует недавно обнаруженную уязвимость в операционных системах Microsoft. После проникновения в систему WannaCry шифрует все локальные диски и сетевые папки. Именно функционал компьютерного червя делают данную атаку такой опасной для компаний и частных пользователей, потому что распространение его происходит через два источника – зараженное вложение в электронной почте и распространение как компьютерный червь.

–ö–∞–∫ –º—ã –∏ –ø—Ä–µ–¥—Å–∫–∞–∑—ã–≤–∞–ª–æ—Å—å —Ä–∞–Ω–µ–µ, —Å–µ–≥–æ–¥–Ω—è –Ω–∞–±–ª—é–¥–∞–µ—Ç—Å—è –Ω–æ–≤–æ–µ –ø–æ–∫–æ–ª–µ–Ω–∏–µ –ø—Ä–æ–≥—Ä–∞–º–º-–≤—ã–º–æ–≥–∞—Ç–µ–ª–µ–π, –∞—Ç–∞–∫—É—é—â–∏—Ö –∫–∞–∫ –ª–æ–∫–∞–ª—å–Ω—ã–µ —Ä–µ–∑–µ—Ä–≤–Ω—ã–µ –∫–æ–ø–∏–∏ —Ñ–∞–π–ª–æ–≤, —Ç–∞–∫ –∏ —É–¥–∞–ª—è—é—â–∏–µ —Å–æ–∑–¥–∞–Ω–Ω—ã–µ —Ç–µ–Ω–µ–≤—ã–µ –∫–æ–ø–∏–∏ —Å–µ—Ä–≤–∏—Å–∞ Volume Shadow Copy Service, –≤—Å—Ç—Ä–æ–µ–Ω–Ω–æ–≥–æ –≤ Microsoft Windows.

WannaCry –ø—Ä–∏–º–µ–Ω—è–µ—Ç —Å—Ç–æ–π–∫–∏–π –∞–ª–≥–æ—Ä–∏—Ç–º —à–∏—Ñ—Ä–æ–≤–∞–Ω–∏—è, –∫–æ—Ç–æ—Ä—ã–π –Ω–µ –º–æ–∂–µ—Ç –±—ã—Ç—å –ø—Ä–æ—Å—Ç–æ –∏ –±—ã—Å—Ç—Ä–æ –¥–µ—à–∏—Ñ—Ä–æ–≤–∞–Ω.

–í –¥–∞–Ω–Ω—ã–π –º–æ–º–µ–Ω—Ç –∞—Ç–∞–∫–∞ –ø—Ä–æ–∏—Å—Ö–æ–¥–∏—Ç —Ç–æ–ª—å–∫–æ –Ω–∞ –∫–æ–º–ø—å—é—Ç–µ—Ä—ã –ø–æ–¥ —É–ø—Ä–∞–≤–ª–µ–Ω–∏–µ–º –û–° Windows, –Ω–æ –ø–æ—Ö–æ–∂–∏–µ —É—è–∑–≤–∏–º–æ—Å—Ç–∏ –∏ –ø—Ä–æ–≥—Ä–∞–º–º—ã –¥–ª—è –∏—Ö —Ä–µ–∞–ª–∏–∑–∞—Ü–∏–∏ –≤–æ–∑–º–æ–∂–Ω—ã –∏ –¥–ª—è –¥—Ä—É–≥–∏—Ö –æ–ø–µ—Ä–∞—Ü–∏–æ–Ω–Ω—ã—Ö —Å–∏—Å—Ç–µ–º. –ú—ã –æ–∂–∏–¥–∞–µ–º, —á—Ç–æ –ø–æ—è–≤–ª–µ–Ω–∏–µ –∞—Ç–∞–∫–∏ —Ç–∞–∫–æ–≥–æ –∂–µ –º–∞—Å—à—Ç–∞–±–∞ –Ω–∞ –¥—Ä—É–≥–∏–µ –û–° –∏ —É—Å—Ç—Ä–æ–π—Å—Ç–≤–∞ ‚Äì¬Ý –¥–µ–ª–æ –≤—Ä–µ–º–µ–Ω–∏.

Жертвы из разных индустрий — это не случайность

–ö–∏–±–µ—Ä–ø—Ä–µ—Å—Ç—É–ø–Ω–∏–∫–∏ —Å–ø–µ—Ü–∏–∞–ª—å–Ω–æ –≤—ã–±–∏—Ä–∞–ª–∏ –∂–µ—Ä—Ç–≤ –¥–ª—è –∞—Ç–∞–∫–∏ –∏–∑ –∫–æ–º–ø–∞–Ω–∏–π, –∫–æ—Ç–æ—Ä—ã–µ –Ω–µ –º–æ–≥—É—Ç —Å–µ–±–µ –ø—Ä–æ—Å—Ç–æ—è –∏, –≤–µ—Ä–æ—è—Ç–Ω–µ–µ –≤—Å–µ–≥–æ, –ø—Ä–µ–¥–ø–æ—á—Ç—É—Ç –±—ã—Å—Ç—Ä–æ –∑–∞–ø–ª–∞—Ç–∏—Ç—å –≤—ã–∫—É–ø: —Ç–µ–ª–µ–∫–æ–º–º—É–Ω–∏–∫–∞—Ü–∏–æ–Ω–Ω—ã–µ, –ª–æ–≥–∏—Å—Ç–∏—á–µ—Å–∫–∏–µ –∏ —ç–Ω–µ—Ä–≥–µ—Ç–∏—á–µ—Å–∫–∏–µ –∫–æ–º–ø–∞–Ω–∏–∏, –æ–±—â–µ—Å—Ç–≤–µ–Ω–Ω—ã–π —Ç—Ä–∞–Ω—Å–ø–æ—Ä—Ç, –±–æ–ª—å–Ω–∏—Ü—ã, —à–∫–æ–ª—ã –∏ —É–Ω–∏–≤–µ—Ä—Å–∏—Ç–µ—Ç—ã. –ó–ª–æ—É–º—ã—à–ª–µ–Ω–Ω–∏–∫–∏ –Ω–µ –ø–æ–±–æ—è–ª–∏—Å—å –∞—Ç–∞–∫–æ–≤–∞—Ç—å –¥–∞–∂–µ –ø–æ–¥—Ä–∞–∑–¥–µ–ª–µ–Ω–∏—è –ú–í–î –Ý–æ—Å—Å–∏–∏!

–ö—Ç–æ –ø–æ—Å—Ç—Ä–∞–¥–∞–ª?

Как обычно, жертвами стали пользователи Windows. Но, конечно, не все. Если у вас Windows Vista, Windows 7, Windows 8.1, Windows 10, Windows Server 2008, Windows Server 2012 или Windows Server 2016 и, что самое важное, ваша ОС настроена на автоматические обновления, то ваш компьютер вне опасности. Другие версии, включая Windows XP, Windows 8, Server 20003, уже не поддерживаются Microsoft и не получают обновлений, в том числе закрывающих критические уязвимости. Однако еще целых 7 процентов Windows-пользователей «сидят» на XP. Не все из них паранойики и скряги. Часть — корпорации, которые используют софт, не работающий адекватно на более новых системах. Впрочем, в этот раз Microsoft пошла на уступки и выпустила патч для уже неподдерживаемых ОС, который закрывает ту самую уязвимость, через которую червь проникает в ваш ПК.

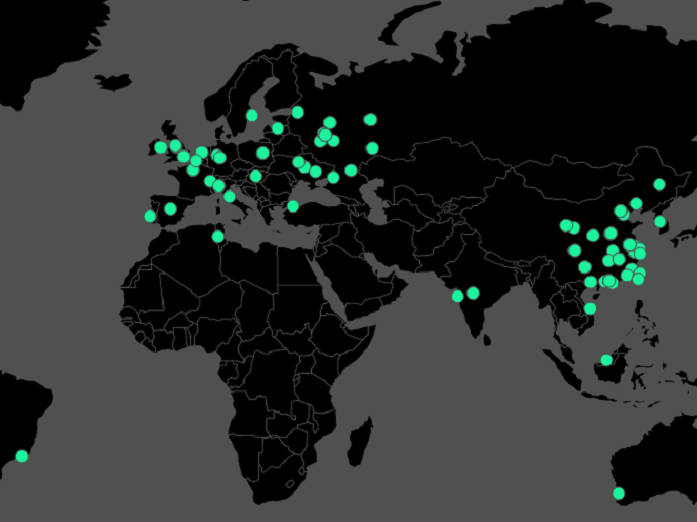

–í –æ–±—â–µ–π —Å–ª–æ–∂–Ω–æ—Å—Ç–∏ –∞—Ç–∞–∫–∏ WannaCry –±—ã–ª–∏ –∑–∞—Ä–µ–≥–∏—Å—Ç—Ä–∏—Ä–æ–≤–∞–Ω—ã –≤ 73 —Å—Ç—Ä–∞–Ω–∞—Ö. –í –Ý–æ—Å—Å–∏–∏ —Å –≤–∏—Ä—É—Å–æ–º-—à–∏—Ñ—Ä–æ–≤–∞–ª—å—â–∏–∫–æ–º —Å—Ç–æ–ª–∫–Ω—É–ª–∏—Å—å ¬´–°–±–µ—Ä–±–∞–Ω–∫¬ª, ¬´–ú–µ–≥–∞—Ñ–æ–Ω¬ª –∏ –ú–í–î, –≤ –ë—Ä–∏—Ç–∞–Ω–∏–∏ ‚Äî –≥–æ—Ä–æ–¥—Å–∫–∏–µ –±–æ–ª—å–Ω–∏—Ü—ã, —Ä–∞–±–æ—Ç–∞ –∫–æ—Ç–æ—Ä—ã—Ö –±—ã–ª–∞ —Å–µ—Ä—å—ë–∑–Ω–æ –Ω–∞—Ä—É—à–µ–Ω–∞, –≤ –ò—Å–ø–∞–Ω–∏–∏ ‚Äî —Ç–µ–ª–µ–∫–æ–º–º—É–Ω–∏–∫–∞—Ü–∏–æ–Ω–Ω–∞—è –∫–æ–º–ø–∞–Ω–∏—è Telefonica. –¢–∞–∫–∂–µ —Å–æ–æ–±—â–µ–Ω–∏—è —Å —Ç—Ä–µ–±–æ–≤–∞–Ω–∏–µ–º –≤—ã–∫—É–ø–∞ –º–æ–∂–Ω–æ –±—ã–ª–æ —É–≤–∏–¥–µ—Ç—å –Ω–∞ —Ü–∏—Ñ—Ä–æ–≤—ã—Ö —Ç–∞–±–ª–æ –Ω–∞ —Å—Ç–∞–Ω—Ü–∏—è—Ö —ç–ª–µ–∫—Ç—Ä–∏—á–µ–∫ –≤ –ì–µ—Ä–º–∞–Ω–∏–∏, –∞ Renault –¥–∞–∂–µ –ø—Ä–∏—à–ª–æ—Å—å –æ—Å—Ç–∞–Ω–æ–≤–∏—Ç—å –Ω–µ—Å–∫–æ–ª—å–∫–æ —Ñ–∞–±—Ä–∏–∫ –≤–æ –§—Ä–∞–Ω—Ü–∏–∏.

–ö—Ç–æ –≤–∏–Ω–æ–≤–∞—Ç?

Конечно, в первую очередь нужно винить создателеь WannaCry. Но не только их усилия привели к подобной ситуации. В основе зловреда WannaCry используется эксплойт (код, использующий уязвимость; позже многие эксплойты становятся основой вирусов) под кодовым названием EternalBlue. Информация об этом эксплойте была в утечках из Агенства Национальной Безопасности США — спецслужба, вероятно, планировала использовать уязвимость в своих целях. А EternalBlue, в свою очередь, эксплуатировал уязвимость в SMB-протоколе (он отвечает за «Сетевое окружение») для того, чтобы распространяться среди компьютеров, которые еще не были вовремя обновлены необходимой «заплаткой» от Microsoft.

Мы все не раз слышали о страстном желании различных правительств получать доступ ко всей информации любыми способами, как с помощью требований к IT-компаниям сотрудничать и предоставлять возможность «взламывать» их устройства, так и без их участия. И тут, как с военными складами — если их ограбят террористы и унесут оружие в неизвестном направлении, никто не сможет чувствовать себя в безопасности.

–ö—Ç–æ –≤—Å–µ—Ö —Å–ø–∞—Å?

–ù–µ –æ–±–æ—à–ª–æ—Å—å –∏ –±–µ–∑ –≥–µ—Ä–æ—è, —É—Å–∏–ª–∏—è–º–∏ –∫–æ—Ç–æ—Ä–æ–≥–æ —É–¥–∞–ª–æ—Å—å –µ—Å–ª–∏ –Ω–µ –ø—Ä–µ–¥–æ—Ç–≤—Ä–∞—Ç–∏—Ç—å, —Ç–æ –∑–∞–º–µ—Ç–Ω–æ –ø—Ä–∏—Ç–æ—Ä–º–æ–∑–∏—Ç—å –¥–∞–ª—å–Ω–µ–π—à–µ–µ —Ä–∞—Å–ø—Ä–æ—Å—Ç—Ä–∞–Ω–µ–Ω–∏–µ WannaCry. –ò–º —Å—Ç–∞–ª 22-–ª–µ—Ç–Ω–∏–π –±—Ä–∏—Ç–∞–Ω—Å–∫–∏–π –ø—Ä–æ–≥—Ä–∞–º–º–∏—Å—Ç –ú–∞—Ä–∫—É—Å –•–∞—Ç—á–∏—Å, –∏–∑–≤–µ—Å—Ç–Ω—ã–π –≤ —Ç–≤–∏—Ç—Ç–µ—Ä–µ –ø–æ–¥ –ø—Å–µ–≤–¥–æ–Ω–∏–º–æ–º MalwareTech. –û–Ω –≤—ã—è—Å–Ω–∏–ª, —á—Ç–æ –≤–∏—Ä—É—Å —Å–Ω–∞—á–∞–ª–∞ –æ–±—Ä–∞—â–∞–µ—Ç—Å—è –∫ –Ω–µ—Å—É—â–µ—Å—Ç–≤—É—é—â–µ–º—É –¥–æ–º–µ–Ω—É –≤ –∏–Ω—Ç–µ—Ä–Ω–µ—Ç–µ –∏ —Ç–æ–ª—å–∫–æ –ø–æ—Ç–æ–º –Ω–∞—á–∏–Ω–∞–µ—Ç –ø—Ä–æ—Ü–µ—Å—Å –∑–∞—à–∏—Ñ—Ä–æ–≤–∫–∏ –¥–∞–Ω–Ω—ã—Ö –∏ –±–ª–æ–∫–∏—Ä–æ–≤–∫–∏ –∫–æ–º–ø—å—é—Ç–µ—Ä–∞. –í –ø—Ä–æ—Ç–∏–≤–Ω–æ–º —Å–ª—É—á–∞–µ, –µ—Å–ª–∏ —Å–≤—è–∑—å —Å —Å–∞–π—Ç–æ–º —É—Å—Ç–∞–Ω–æ–≤–ª–µ–Ω–∞, –≤–∏—Ä—É—Å –¥–µ–∞–∫—Ç–∏–≤–∏—Ä—É–µ—Ç—Å—è.

Специалисты по кибербезопасности предполагают, что такое поведение — элемент маскировки. Дело в том, что исследовательские среды часто настроены так, чтобы изучаемые вирусы получали ответ при обращении к вообще любом домену. WannaCry, вероятно, проверял заведомо несуществующий домен iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com, чтобы затаиться, если «поймёт», что он под наблюдением.

Татчис зарегистрировал домен, к которому пытается обратится зловред, и, как только он стал видимым для копий WannaCry по всему миру, вирус прекратил свою активность. Наверное, исследователю не стоило сразу хвастаться тем, что он остановил глобальную компьютерную эпидемию — его посты в Твиттере быстро подвхатили СМИ, и об этом узнали в том числе и создатели WannaCry.

–ö–∞–∫ –∏–∑–±–µ–∂–∞—Ç—å –∑–∞—Ä–∞–∂–µ–Ω–∏—è –≤ –±—É–¥—É—â–µ–º?

К сожалению, злоумышленникам не составило труда исправить оставленный по недосмотру «рубильник», и заражение продолжилось —но только для тех, кто игнорирует обновления Windows. Однако есть способ обойтись и без обновления, и о нём рассказывается на форуме Microsoft. Там же есть и ссылка на инструмент, который просто выключает уязвимый протокол, через который WannaCry попадает в систему.

–≤–∏–¥–µ–æ—Ä–æ–ª–∏–∫ –æ –≤–∏—Ä—É—Å–µ wannacry

—Ç–µ–≥–∏:

wannacry

–≤–∏—Ä—É—Å wannacry

wannacry windows

wannacry microsoft

wannacry –ø–∞—Ç—á microsoft

wannacry —Å–∫–∞—á–∞—Ç—å

wannacry –≤–∏—Ä—É—Å microsoft

wannacry –∫–∞–∑–∞—Ö—Å—Ç–∞–Ω

wannacry –≤–∏—Ä—É—Å –ø–∞—Ç—á microsoft

–≤–∏—Ä—É—Å wannacry –ø–∞—Ç—á

–∑–∞—â–∏—Ç–∞ –æ—Ç wannacry

wannacry windows 7

wannacry –∫–∞–∫ –∑–∞—â–∏—Ç–∏—Ç—å—Å—è

wannacry –∫–∞—Å–ø–µ—Ä—Å–∫–∏–π

–æ–±–Ω–æ–≤–ª–µ–Ω–∏–µ –æ—Ç wannacry

wannacry –∞–Ω—Ç–∏–≤–∏—Ä—É—Å

ms17 010

windows ms17 010

ms17 010 —Å–∫–∞—á–∞—Ç—å

–æ–±–Ω–æ–≤–ª–µ–Ω–∏–µ ms17 010

microsoft ms17 010

–æ–±–Ω–æ–≤–ª–µ–Ω–∏–µ windows ms17 010

microsoft security ms17 010

bulletin ms17 010

security bulletin ms17 010

microsoft security bulletin ms17 010

–ø–∞—Ç—á ms17 010